Nearly 70% of users who think they found free tools to add funds or change account balances are wrong. They are either being scammed or will install malware. There is no real bank flashing software on GitHub that does these things.

bank flashing software github

Claims that a GitHub repository can bypass bank controls or create funds are not true. Repositories, forks, and high star counts might look real. But, being popular doesn’t mean a GitHub bank flashing application is safe or real.

Public safety resources give clear advice: don’t run unknown programs, scan files with VirusTotal, and follow steps if you see suspicious code. Always be cautious of any offer for bank account flashing software until it’s proven safe.

Tools like osinttools.io, RepoAnalyzer, GreyNoise, VirusTotal, HaveIBeenPwned, and LeakRadar can help check claims and find leaks. Use these tools before clicking links, opening files, or talking to Telegram contacts about alleged tools.

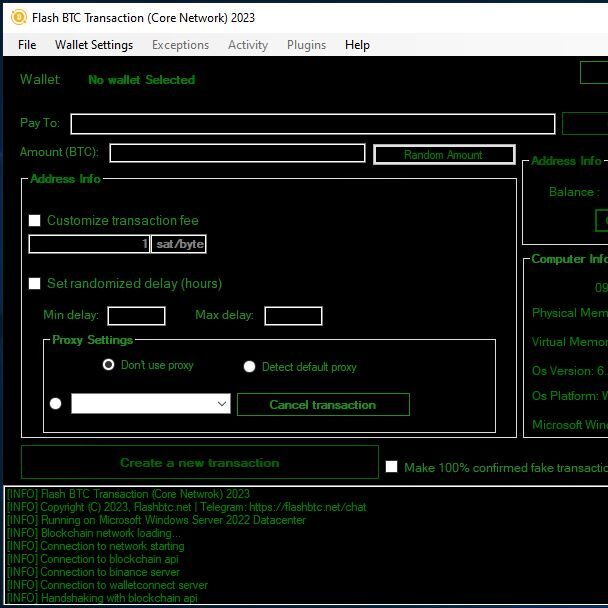

A Telegram contact has been made public for the Bank Flashing Software Developer: https://t.me/sqr400_flashfund. But, talking to unknown developers on Telegram is risky and should be avoided without thorough checks. Official software website at https://sqr400flashfund.com

Why the Rumor of Free Bank Flashing Software on GitHub Spreads

Scammers use simple tricks like urgency, authority, and fear. They post quick promises to get people to share fast. These messages look real with nice screenshots and fake reviews.

Social media makes these rumors spread fast. Places like Telegram, Discord, Reddit, and forums help. People eager for easy money share without checking if it’s true.

Scammers use real projects to seem legit. They mention OSINT tools and link to real GitHub pages. This makes their fake tools seem reviewed and safe.

Many posts have clear warning signs. Look out for empty commit logs, no tests, and weird files. Also, be wary of short URLs and messages to download outside GitHub.

Stay safe by being cautious. Don’t click links without checking them first. Use tools like VirusTotal to scan files. And remember, a flashy README is a warning, not proof.

Social engineering and persuasive messaging that drive sharing

Scammers create a sense of urgency or use fake authority. They promise quick money or account tricks. This greed and fear combo makes people share these posts.

How OSINT toollists and code repositories are misused to lend credibility

Attackers fake technical expertise by mentioning real tools. They use names like RepoAnalyzer and VirusTotal to trick people. This makes their fake tools seem safe.

Common red flags in posts, repos, and Telegram/Discord links

Be careful of empty commit logs, missing tests, and weird files. Also, watch out for READMEs that promise illegal things. Private messages, short links, and admin rights requests are very risky.

What “bank flashing” claims actually mean in scam contexts

Scammers use catchy terms to sell fake promises. They talk about flashing, adding funds, and changing accounts. They make fraud sound easy and technical.

They promise ready-made tools to do the hard work. They show off bank flashing tools or software code as proof. They want victims to believe public code can change accounts without being caught.

Terminology: flashing, fund-adding, account manipulation — what scammers claim

Flashing is said to add money to an account with software. Fund-adding is about putting value into payment systems. Account manipulation is about changing user records or transaction histories.

But, these actions need special access and signed transactions. The scammers use tech terms to hide the truth. They aim to trick new users into downloading risky tools or paying for fake instructions.

Why legitimate banks and payment systems cannot be “flashed” by public tools

Banks use secure APIs, digital signatures, and transaction logs. Every change is recorded and checked by teams and regulators.

Public scripts on GitHub can’t change bank ledgers. They lack the access and permissions needed. Even testing requires official permission and a controlled environment, not anonymous tools.

How criminal marketplaces and fake tools masquerade as productivity code

Bad actors hide malware in code labeled as useful or research. They might use OSINT toolsets to seem real while hiding malware.

Some offer partial code and ask for money for the full version or private key. This leads victims to private channels where they face malware, stolen credentials, or more scams.

| Claim | What scammers show | Technical reality |

| Flashing tool sells balance edits | Code snippets, screenshots, Telegram support | Banks require signed transactions, multi-party auth, and audit logs |

| Fund-adding script available on GitHub | Public repo with obfuscated files and paywall offer | Public repos cannot authenticate to payment processors or bypass compliance |

| Bank flashing tool open source claim | Repository labeled as research or productivity utility | Legitimate tools publish tests, CI, and clear licenses; fraud repos hide payloads |

| Account manipulation service | Private messaging for “support” and escrow payments | Authorized changes require verified operator access and documented approvals |

bank flashing software github

Scammers often claim to have free bank flashing software on GitHub. But, real researchers from places like MIT and banks like Chase or Wells Fargo don’t share tools for fraud. GitHub’s rules say no to code that breaks the law, so claims of easy money tricks are likely scams.

Why you won’t find a legitimate, free bank flashing software repository on GitHub:

- GitHub takes down projects that support illegal acts or host malware. A real bank flashing app would be quickly removed and face legal trouble.

- Big banks and security teams focus on stopping fraud, not making tools for it. Real projects from trusted sources will show their defensive efforts and how they test their work.

How malicious actors create fake repos and forks:

- Bad actors copy popular lists, add a catchy README, and link to downloads or Telegram channels. These links often hide malware or steal your login info.

- They use a trick called fork-bombing: making a project look popular by copying many commits. This trick fools people into thinking it’s safe.

- Seeing obfuscated code, installer scripts, or short URLs in a repo is a big warning sign. It means the project might be hiding something.

Ways to verify a GitHub repo’s legitimacy using commit history and community signals:

- Check the commit history for consistent authors and clear messages. Real projects have meaningful commits, tests, and active discussions.

- Look at stars, forks, and open issues. High activity and open debate are good signs. Empty issues or generic responses are not.

- Find CI workflows, signed commits, and license files. Projects with tests and continuous integration are less likely to be malicious.

- Use tools like RepoAnalyzer and greynoise to check the repo’s reputation. Be wary of shorteners, external downloads, and private chat links.

When looking at a project that says it’s a bank flashing software repository, don’t just look at the numbers. Stars or forks don’t replace a thorough code review and independent checks.

Risks of downloading alleged bank flashing tool open source projects

Downloading what seems like bank flashing software can be very risky. Many files called “bank account flashing software” or labeled as open source actually contain malware. This malware can steal your login information or passwords.

These malicious files might look like real programs. Attackers use fake READMEs to trick you into installing them. If you install without checking, your banking details could be stolen and sold online.

When you download from untrusted sources, you risk getting infected. Repositories can have bad dependencies or tampered scripts. Package managers like npm and pip can pull these harmful libraries, putting your system at risk.

Running unknown programs with admin rights can cause even more damage. Malware can grab sensitive information and install itself permanently. Always use a regular user account and avoid giving admin access to unknown programs.

Before using any suspicious software, scan it with VirusTotal and check it with greynoise. Static analysis and sandboxed execution can show hidden dangers without harming your computer. Always be cautious of free bank flashing software and verify its safety before using it.

Here are some quick tips to stay safe:

- Scan executables on VirusTotal and inspect community comments.

- Review install scripts for network calls or obfuscated code.

- Run code in an isolated VM or sandbox, never on a production device.

- Reject requests to run with admin privileges or to add new system services.

| Threat | What to look for | Mitigation |

| Remote Access Trojans | Unsigned binaries, unusual outbound connections, persistence scripts | Scan on VirusTotal, block unknown domains, analyze in sandbox |

| Credential theft | Keylogger code, saved cookie access, requests for tokens | Change passwords, enable MFA, inspect processes and network logs |

| Supply-chain attacks | Obfuscated dependencies, install-time network pulls, uncommon registries | Pin dependency versions, audit package manifests, use offline installs |

| Privilege escalation | Install scripts asking for sudo/Administrator, service installers | Refuse admin execution, use limited accounts, test in VM |

How to spot fake bank flashing software code and malicious repos

Before you dive into a repository, pause and inspect basic signals. Scam authors often try to look credible while hiding malicious intent. A quick checklist helps you separate real projects from trap repos and reduce the risk of running dangerous code.

Repository indicators

Look for meaningful commits, unit tests, continuous integration configs, and a license file. Real projects from maintainers such as GitHub-visible teams or known organizations usually show contributor activity and issue discussions.

Repos lacking tests, with one-line or empty commits, or containing obfuscated binaries and long base64 blobs in source files are red flags. These signs suggest the repo might host trojans or copy-paste scams instead of legitimate bank flashing software code.

Suspicious metadata

Readme files claiming “100% working” or asking for paid unlocks via Telegram are suspicious. Download buttons, shortened links, or instructions to run macros and executables without sandboxing point to social engineering.

Hover over links to reveal true URLs, copy suspicious links into a text editor before opening, and never download archives from paste sites or private Telegram channels. A github bank flashing application promoted with external payment or private chat access is usually a scam vector.

OSINT and repo analysis tools

Use RepoAnalyzer to inspect commit history, on-repo activity, and contributor provenance. Scan files with VirusTotal before running them. Check greynoise for any network reputation signals related to addresses or domains the repo mentions.

Expand short URLs with a resolver before opening. Look at stars and forks for engagement, but weigh issue threads and maintainer responses more heavily. A genuine bank flashing software repository will show transparent discussion and reproducible builds, not evasive contact channels.

| Check | Good sign | Bad sign |

| Commit history | Regular, descriptive commits; multiple contributors | Single or empty commits; recent fork with no context |

| Tests and CI | Unit tests, GitHub Actions or Travis showing passing builds | No tests, absent CI, or broken pipelines |

| Readme and metadata | Clear purpose, license, usage, and contact via official channels | Bold claims like “100% working,” Telegram unlocks, or external installers |

| Artifacts in repo | Source code only, readable files, clear build steps | Obfuscated binaries, base64 blobs, or encrypted archives |

| External links | Links to documented sites, CVEs, or academic references | Shortened URLs, paste sites, or private messaging invitations |

| Tools to verify | RepoAnalyzer, VirusTotal, greynoise, expanded URL checks | No verification steps or discouraging independent checks |

Real-world tactics scammers use: Telegram channels, forks, and download links

Scammers try to move victims to private apps to avoid being caught. They use Telegram and Discord to share files and payment info. If a post leads to a private channel, it’s a big warning sign.

Private channels often have many ways to deliver malware. A post might say it has bank flashing software on GitHub but actually links to Telegram or a short URL. The file could be malware or steal your login info.

Scammers use tricks like forks and short URLs to hide malware. They make fake forks and share links to PrivateBin or Pastebin. Use tools to check where a link really goes before clicking.

Scammers want you to act fast and keep things secret. They might ask you to pay for software or download from a fake site. They claim their software is available right away to scare you into acting quickly.

Always check who made the software. Look at the commit history, maintainer profiles, and community feedback. If a Telegram link shows up, only download if you’re sure it’s from a trusted source.

Scan unknown files with VirusTotal and check shortened URLs first. Email the project’s maintainer or check GitHub for signed releases. These steps help avoid malware disguised as helpful tools.

Here’s a quick guide to spot danger signs and safer choices when you see offers for bank flashing software or mentions of GitHub.

| Indicator | Risk Signal | Safer Action |

| Direct Telegram link | High — unmoderated files and payment requests | Contact maintainer via verified GitHub profile or official email |

| Shortened URL (bit.ly, tinyurl) | Medium — destination obscured, likely redirect to malware | Use a URL expander or checkshorturl.com before opening |

| Paste site instructions (Pastebin, PrivateBin) | High — can host obfuscated scripts or download links | Inspect link with sandbox and VirusTotal; avoid direct execution |

| Forked repo with no commits | Medium — may be a lure pointing to external downloads | Review commit history, issues, and contributor profiles on GitHub |

| Claim of free bank flashing software download | High — illegal promise, likely fraud or malware | Ignore and report; seek official security tools from reputable projects |

Open source bank flashing solution claims — legal and ethical considerations

The difference between research and wrongdoings is clear in law and ethics. Projects claiming to be an open source bank flashing solution raise legal questions. Legitimate contributors steer clear of tools that could lead to theft or account tampering.

Open-source defense projects often include licenses, reproducible builds, and peer review. A project without these signs is a warning sign. Good projects clearly state their goals, scope, and safe testing methods.

Using or sharing code labeled as flashing software for banks can lead to serious trouble. People might face lawsuits, criminal charges, or even have their bank accounts closed. Companies could also face legal issues and damage to their reputation.

Researchers follow a specific path when they find vulnerabilities. They contact vendors or banks, file CVEs, and release proof-of-concept code under strict control. On the other hand, criminal tool makers post weaponized code and offer private installations.

Contributors should write clear README warnings, choose licenses that prevent misuse, and work with CERT teams for financial system issues. These steps help distinguish defensive work from illegal tool sharing.

If you find repositories claiming illegal capabilities, report them to platform abuse teams. Avoid cloning or running unknown code. Always view claims of an open source bank flashing solution with skepticism until proven legitimate through reproducible, peer-reviewed evidence.

How to protect yourself and your accounts from “flashing” scams

Scammers promise quick ways to increase your bank balance. But these promises are false. To keep your accounts safe, take simple steps today. Use strong passwords, watch your accounts closely, and be careful with your devices.

Account hygiene

Make your passwords long and strong with Diceware or recipes. Use a password manager like 1Password or KeePass. Turn on extra security with app tokens or YubiKey. Avoid using SMS for extra security when better options are available.

Monitoring and breach checks

Check if your email or passwords are in leaks on HaveIBeenPwned, BreachDirectory, and LeakRadar. Use Dehashed and LeakLookup for more detailed searches. Set up alerts to know about security issues quickly.

Device hygiene

Don’t run unknown programs or open suspicious attachments. Scan files on VirusTotal before using them. Keep your operating system and apps up to date. Use sandboxing when testing code to avoid risks.

When evaluating claims about tools

Don’t believe social media posts about free bank flashing tools. These often hide malware or steal your login details. Be cautious of links that ask for private messages or downloads.

Recommended tools and habits

Use good antivirus and keep your data encrypted. Rely on password managers and security keys for safety. If you need to check code, do it in a safe environment and don’t run it as an admin.

Practical checklist

- Use long, unique passphrases and a password manager.

- Enable MFA with app tokens or a hardware key.

- Scan suspicious files on VirusTotal before opening.

- Run updates for OS and apps automatically.

- Never download or execute tools claiming to be bank account flashing software or a bank flashing tool open source solution from unverified sources.

- Verify any GitHub claim carefully; a true project will not market illegal capabilities as a bank flashing software github repo.

Tools and resources to safely investigate suspicious GitHub repositories

If a repository seems off, use tools and steps to stay safe. Always think of unknown projects as possibly dangerous. This way, you avoid running code you shouldn’t and focus on safe ways to check it.

Automated scanners help a lot. Use VirusTotal to scan repository URLs and files for malware. Check server endpoints with Greynoise. RepoAnalyzer is great for getting metadata, commit history, and dependency graphs before you dive into the code.

- Scan files and URLs on VirusTotal

- Check network indicators with Greynoise

- Analyze repo metadata via RepoAnalyzer

- Resolve short links with a URL expander before clicking

Don’t run code yet. Open source files in a read-only mode or use a virtual machine. Tools like static analysis can spot suspicious patterns. For Office documents, dangerzone can convert risky files to safe PDFs. Use disassemblers like ODA or online services to see binary code.

Always follow safe steps. Never test unknown packages on your main device. Use sandboxes, disposable VMs, or containerized labs for safety. Google Colab is good for quick code reviews without touching your local system.

Community signals are important. Look for active maintainers, frequent commits, and pull requests with comments. Unit tests and CI pipelines are good signs. Signed releases, clear licensing, and reproducible build artifacts also build trust.

- Review contributor profiles and linked accounts

- Look for open issues with constructive discussion

- Confirm presence of unit tests and CI badges

- Avoid projects that push downloads off GitHub or use only Telegram contacts

Use a checklist when checking a repo. Scan core files with VirusTotal, review commit history, and check dependency manifests. Verify any external websites in the README. Be wary of repositories that claim to manipulate funds or offer bank flashing software.

| Task | Tool | What to look for |

| File and URL scanning | VirusTotal | Malware signatures, hidden payloads, known bad URLs |

| Network reputation | Greynoise | Malicious IPs, hostile scanning, unusual server behavior |

| Repo metadata and history | RepoAnalyzer | Commit cadence, contributor identities, fork patterns |

| Short link resolution | URL expander | Hidden destinations, redirect chains, phishing domains |

| Safe conversion of risky docs | dangerzone | Removes active content and macros before review |

| Binary analysis | ODA / disasm.pro | Function lists, embedded strings, suspicious syscalls |

Be careful if a project often talks about bank flashing software or promises easy tools. Projects that push a github bank flashing application without solid research are warning signs. Always follow the checklist and trust community signals before you trust code.

What to do if you clicked a link, downloaded code, or shared account details

If you clicked a suspicious link or shared account details, act fast. First, contain the damage on your device. Then, preserve your accounts and evidence. These steps help banks and investigators respond quickly and effectively.

Immediate containment and account actions

Disconnect your device from the network and turn it off if advised by IT or security. Use a trusted device to change passwords for important accounts. Turn on multifactor authentication (MFA) and use hardware security keys for extra security.

Call your bank’s fraud team to report the issue. Tell them when you think you were compromised. Ask them to freeze or monitor your accounts. Find out about reversing transactions and if you need a new card or account number.

Scan for malware and trace the source

Run a full scan with tools like Microsoft Defender or Malwarebytes. Upload suspicious files to VirusTotal for scanning. Keep logs, email headers, URLs, and file copies on a separate drive to preserve evidence.

Use tools like RepoAnalyzer to find where the link came from. Check breach databases like HaveIBeenPwned for related breaches. If you found suspicious software, save the repository pages and any Telegram channels or short URLs.

Reporting to banks, platforms, and law enforcement

Report the incident to your bank’s fraud unit and impacted platforms’ security teams. File an abuse report on GitHub if the repo is malicious. Report the link on Telegram or other platforms where it was shared.

In the United States, file a complaint with the FBI’s Internet Crime Complaint Center (IC3). Notify local law enforcement if funds are at risk. Give investigators timelines, file hashes, screenshots, and logs to help trace actors and recover assets. For international incidents, ask your bank about fraud units and contact points.

Keep your communications brief and follow your bank’s guidance. Avoid reinstalling unknown software. If you need help, contact a reputable incident response firm for deeper analysis and containment.

How legitimate cybersecurity projects differ from “flashing software for banks” scams

Legitimate security projects help protect us. They focus on finding threats, watching for incidents, and responding to them. These tools never promise to steal money or change bank accounts. Be very cautious if someone claims to have an open source bank flashing solution.

Open-source security tools focus on research, detection, defensive controls

Tools like Snort and Suricata help find threats. They share their code to aid in analysis. Their guides explain how to use them and their limits. A real bank flashing tool open source claim would go against these tools’ goals.

Transparency markers: licenses, reproducible builds, peer review, CVEs

Trustworthy projects have clear licenses like MIT or Apache. They show their code’s history and tests. If a project lacks these signs, it’s likely a scam.

Examples of valid defensive projects and where to find them safely

Look for tools on OWASP, vendor sites, and lists like osinttools.io. Check for active communities and published research. Make sure to verify a project’s claims with CVE databases and security conferences.

When checking a repository, look at the commit history and test results. Make sure the maintainers are known and respected. Real projects welcome scrutiny and offer clear ways to report issues.

Conclusion

There is no real, free bank flashing software on GitHub. Any claim to add funds or change accounts is likely a scam or malware. It aims to steal your login details and harm your device. Always be cautious when offered free software to add money to your bank account.

To stay safe, follow some simple rules. Always check who is sending you something. Scan any downloads with VirusTotal. Never run programs you don’t know. Use strong passwords and two-factor authentication.

Use tools like RepoAnalyzer, HaveIBeenPwned, and LeakRadar to check if code is safe. These steps help protect you from losing money or data. They also keep your personal information secure.

If you spot a suspicious repo or get targeted, act fast. Contact your bank’s fraud team right away. Also, report the issue to platform abuse channels and the FBI IC3 for U.S. cases.

Keep all evidence safe. Stop talking to unknown Telegram contacts. Don’t download files from untrusted chats. Stick to trusted, open-source projects and proven security methods instead of quick fixes.

FAQ

There Is No Bank Flashing Software on GitHub for Free – Don’t get scammed or Hacked

There’s no real, free “bank flashing” tool on GitHub that can add funds or change bank records. Claims about changing bank balances are scams or malware. Banks need special access and checks to keep transactions safe.

Why does the rumor of free bank flashing software on GitHub spread so quickly?

Scammers use tricks like urgent messages and fake stories to spread fast. They make their posts look real with fancy README files. This makes people share without checking.

How do OSINT toollists and code repositories get misused to lend credibility to scams?

Scammers use real OSINT tools and look like real projects. They link to trusted sites to seem legit. But, they haven’t checked anything.

What are common red flags in posts, repos, and Telegram/Discord links?

Look out for bad commit history, no tests, and weird files. Also, be wary of links to Telegram or short URLs. These are signs of scams or malware.

What do scammers mean by terms like “flashing,” “fund-adding,” or “account manipulation”?

They mean software that can change bank balances. But, this goes against how banks work and the laws they follow.

Why can’t legitimate banks or payment systems be “flashed” by public tools?

Banks use secure APIs and checks to keep money safe. Changing records needs special access and approval. Public tools can’t get this.

How do criminal marketplaces and fake tools disguise themselves as productivity code?

Scammers make fake projects that look real. They add malware or links to Telegram. This tricks people into running dangerous downloads.

bank flashing software github — why won’t I find a legitimate repo for this?

Legit projects don’t share illegal tools. GitHub removes such repos. Real security work doesn’t aim to cheat banks.

How do malicious actors create repositories or forks to trick victims?

Scammers fork popular projects and add malware. They make their repos look real with fake commits. This tricks people into downloading malware.

What are practical ways to verify a GitHub repo’s legitimacy using commit history and community signals?

Check for real commits, contributor info, and issue talks. Look for tests, CI, and signed releases. Use tools like RepoAnalyzer to check.

What risks come from downloading alleged bank flashing tool open source projects?

Risks include malware, info-stealers, and backdoors. Running unknown code can expose your accounts and data.

How can supply-chain and dependency risks affect me when running untrusted code?

Package managers can pull bad libraries. Tampered install scripts or manifests can spread malware. This is a big risk.

Why is running code with admin privileges dangerous?

Running unknown code as admin lets malware get your credentials. It can also change system files and access other accounts. Always avoid running untrusted programs with admin rights.

What repository indicators show fake bank flashing software code or malicious repos?

Look for no tests, weird commits, and obfuscated files. Suspicious maintainer profiles and missing CI or release signatures are also red flags. Repos pushing downloads off-site are suspicious.

What suspicious metadata should I avoid in a repository?

Steer clear of READMEs promising “100% working” and links to Telegram. Also, avoid short URLs and external download buttons. These are signs of scams or malware.

How can OSINT and repo analysis tools help inspect authenticity?

Use RepoAnalyzer for commit history, VirusTotal for scans, and greynoise for network checks. CheckShortURL expands links. Cross-check with issue talks and contributor histories.

Why do scammers move victims to private messaging like Telegram?

Private channels help scammers avoid being caught. They can demand payments and share malware. Telegram and similar apps are used to spread malware and payment links.

How do forks, paste sites, and short URLs hide malicious payloads?

Forks hide added malware, paste sites store dropper links, and short URLs conceal domains. This makes it hard to track and catch scammers.

What safety step should I take if a repo links to a Telegram channel?

Don’t download from unknown Telegram links. Verify the developer through official channels. Always scan files with VirusTotal before opening. Treat Telegram contacts as high-risk unless verified.

Why do legitimate open-source projects never advertise illegal capabilities like “flashing” banks?

Legal and ethical rules stop publishing tools for fraud. Real projects focus on defense and research. They follow rules and don’t release exploit code without permission.

What are the consequences of sharing or using tools intended to commit financial fraud?

Using such tools can lead to legal trouble, fines, and account closures. You could face prosecution and big financial penalties.

How do researchers responsibly disclose vulnerabilities versus criminal tool builders?

Legit researchers follow rules, file CVEs, and work with vendors. They provide controlled proof-of-concepts. Criminals release or sell exploit code and tell users to run it.

What practical account hygiene steps reduce my risk from “flashing” scams?

Use strong passphrases, unique passwords, and MFA. Avoid SMS 2FA and don’t share credentials. This keeps your accounts safe.

How should I monitor for breaches or credential exposure?

Check HaveIBeenPwned, BreachDirectory, LeakRadar, and Dehashed for exposed emails or credentials. Use alerts and rotate passwords if found exposed.

What device hygiene practices protect me from malicious downloads?

Don’t open unknown attachments or run downloads. Keep your OS and apps updated. Use antivirus and sandbox suspicious files. Convert risky documents to safe formats before opening.

What automated scanners and OSINT resources help safely investigate suspicious GitHub repos?

Use RepoAnalyzer, VirusTotal, greynoise, and CheckShortURL. OSINT directories like osinttools.io list vetted resources for deeper analysis.

How can I inspect code safely if I suspect a repository is malicious?

Never run untrusted code on your main machine. Use ephemeral VMs, sandboxing, and static analysis tools. Upload suspicious binaries to VirusTotal and analyze scripts in read-only viewers or a controlled lab.

What community signals indicate a trustworthy security project?

Trustworthy projects have active maintainers, constructive issue talks, tests, CI, clear licenses, and signed releases. Look for changelogs and reproducible builds. Peer review and public CVE reports are strong indicators.

What final takeaway should readers remember about bank flashing software code on GitHub?

There’s no legit way to add funds or change bank records via free GitHub repos. Claims of bank flashing are scams or malware. Always verify senders, scan files, avoid running unknown executables, and use OSINT tools to check exposure.